تعد ادوات فحص المواقع من العناصر الأساسية في استراتيجية التسويق الرقمي، حيث تساهم في تحليل أداء الموقع وفهم كيفية تحسينه لزيادة ظهوره في نتائج محركات البحث، وهذه الأدوات توفر معلومات قيمة حول سرعة تحميل الصفحة وجودة المحتوى وتجربة المستخدم، مما يساعد في تحديد نقاط القوة والضعف في الموقع.

من خلال استخدام هذه الأدوات بفعالية يمكن لأصحاب المواقع اتخاذ قرارات مستنيرة لتحسين استراتيجياتهم التسويقية. وفي هذا السياق تلعب فاطمة إبراهيم خبيرة السيو دورًا محوريًا في توجيه الشركات نحو أفضل الممارسات لاستخدام هذه الأدوات لتحقيق النجاح الرقمي.

الفهرس

افضل ادوات فحص المواقع

لحماية الأنظمة والمواقع الإلكترونية يحتاج المسؤولون الأمنيون لاستخدام أدوات فحص قوية للكشف عن نقاط الضعف وكذلك فحص الروابط وهذه الأدوات تقدم حلولًا متقدمة لتحليل وتحديد الثغرات الأمنية مما يساعد على تعزيز الدفاعات الرقمية، إليك ادوات فحص ثغرات المواقع :

Nmap

Nmap واحدة من ادوات فحص ثغرات المواقع مفتوحة المصدر لفحص الشبكات، حيث تُستخدم لتحديد الأجهزة المتصلة بالشبكة واكتشاف الثغرات في المنافذ والخدمات المفتوحة وبفضل تقنيتها المتطورة، تقدم خرائط شاملة للشبكة وتوفر تقارير دقيقة.

OWASP ZAP

من اهم ادوات فحص المواقع فهى أداة مفتوحة المصدر تعتمدها العديد من الشركات لفحص تطبيقات الويب، حيث تمتاز بواجهة سهلة الاستخدام مع دعم قوي للمجتمع وتوفر فحصًا تلقائيًا للهجمات مثل SQL Injection وXSS مما يجعلها مثالية للمطورين والمختبرين.

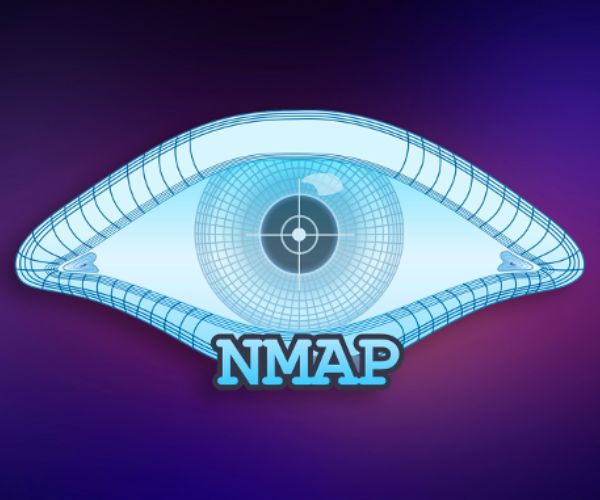

Nessus

من ادوات فحص المواقع وفحص الثغرات الأمنية خاصة في الخوادم والشبكات، حيث تحتوي على قاعدة بيانات ضخمة تُحدث باستمرار وتقدم تقارير مفصلة مع توصيات لحل المشكلات المكتشفة، كما تتميز بدعمها للكثير من البروتوكولات الأمنية.

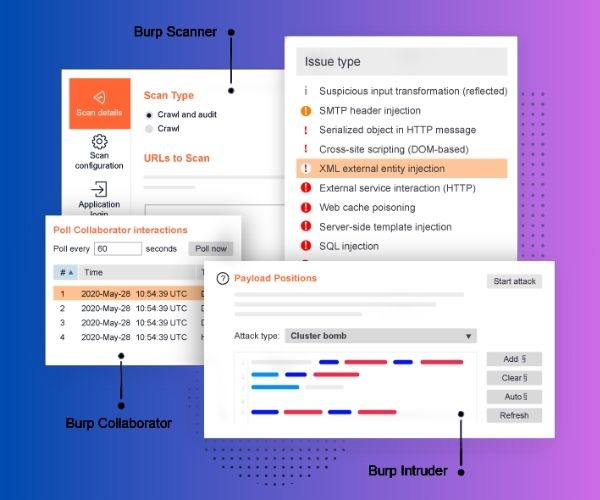

Burp Suite

Burp Suite أداة متقدمة لاختبار اختراق تطبيقات الويب. تقدم مجموعة متكاملة من الأدوات المخصصة للفحص اليدوي والتلقائي، مما يمكن المستخدمين من اكتشاف وإصلاح الثغرات المعقدة. تتطلب مهارات متقدمة لتوظيف إمكانياتها كاملة.

Qualys

Qualys هو حل سحابي لفحص الثغرات وإدارتها. يوفر إمكانية الفحص المستمر مع تحليلات متقدمة مما يمكن المؤسسات من مراقبة نقاط الضعف على مدار الوقت. متوافق مع المعايير الدولية مثل PCI DSS وHIPAA.

Acunetix

تتميز بقدرتها على اكتشاف أكثر من 7,000 ثغرة أمنية، بما في ذلك أشهر ثغرات OWASP العشرة. تدعم التطبيقات المعقدة والمحمية بكلمة مرور، وتتكامل مع أدوات DevOps مثل JIRA وAzure DevOps. تساعد على تحقيق التوافق مع المعايير الأمنية المختلفة.

Intruder

هو ماسح قوي يوفر فحوصات متقدمة مع مراقبة مستمرة ودعم API للتكامل مع أدوات CI/CD. يتميز بقدرته على اكتشاف أكثر من 10,000 نقطة ضعف عبر بيئات متعددة، ما يجعله خيارًا ممتازًا للشركات التي تبحث عن حماية شاملة.

ManageEngine Vulnerability Manager Plus

واحدة من اهم ادوات فحص المواقع تقدم هذه الأداة حلًا شاملاً لإدارة الثغرات، مع التركيز على أتمتة عمليات التصحيح. يمكنها تحديد الثغرات الحرجة وتقديم حلول فورية، مما يساعد على تقليل نطاق الهجمات المحتملة.

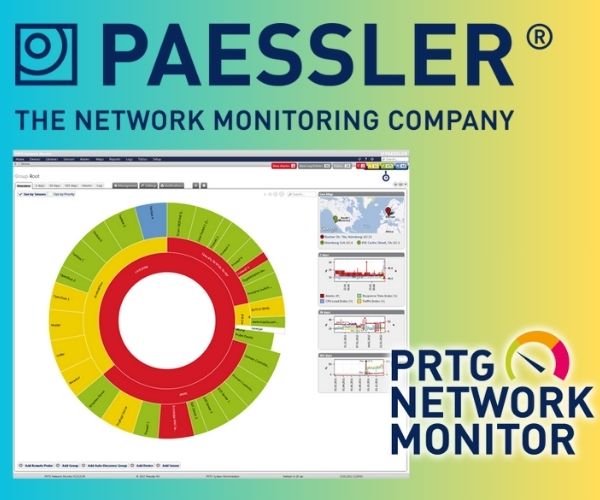

Paessler PRTG Network Monitor

PRTG تقدم حلولًا متقدمة لإدارة وفحص البنية التحتية باستخدام تقنيات مثل SNMP وWMI. توفر أدوات متقدمة لرصد الشبكات في الوقت الفعلي، وتساعد في الكشف عن الفشل بشكل سريع.

Checkmarx

تعد Checkmarx أداة رائدة في تحليل أمان الكود المصدر. تعمل على فحص الكود بشكل استاتيكي وسلوكي وتساعد في تحديد الثغرات مبكرًا أثناء مراحل التطوير مما يقلل من التكاليف الأمنية في المراحل اللاحقة.

Cymulate

تتيح محاكاة الهجمات السيبرانية الواقعية لتقييم مدى قوة الأنظمة الدفاعية. بفضل تقاريرها الشاملة، يمكن للشركات فهم نقاط القوة والضعف في البنية التحتية الخاصة بها.

Veracode

تُعد من أقوى الأدوات في فحص التطبيقات الأمنية باستخدام التحليل الديناميكي والاستاتيكي. توفر تقارير تفصيلية حول الثغرات وتدعم التكامل مع أدوات تطوير أخرى مما يعزز الإنتاجية والأمان في وقت واحد.

Metasploit

هو إطار اختبار اختراق شهير يساعد على استغلال الثغرات وتقديم سيناريوهات هجمات واقعية. يتيح للمختبرين تحديد الثغرات الأمنية في الأنظمة واستخدامها لتعليم الفرق الأمنية.

أهمية تقييم نقاط الضعف في الموقع

- استباق التهديدات: يُعد تقييم الثغرات الأمنية واختبار الاختراق (VAPT) أداة حيوية للكشف عن نقاط الضعف قبل أن يكتشفها المهاجمون، مما يوفر لك فرصة معالجة تلك الثغرات في الوقت المناسب.

- جرد دقيق للأصول: يمكّنك من إنشاء سجل شامل لجميع أجهزة الشبكة، مع تضمين معلومات تفصيلية حول كل نظام والغرض منه، مما يعزز من كفاءة إدارة الأمان.

- تحديد مستوى المخاطر: يُساعد في تحديد مستوى المخاطر الحالي على الشبكة، مما يمكنك من اتخاذ قرارات مستنيرة لتعزيز الدفاعات الأمنية.

- تعظيم العائد على الاستثمار الأمني: يساهم في تطوير منحنى المنفعة، مما يسمح بتحسين استراتيجيات الاستثمار في الأمان، وضمان استخدام الموارد بشكل فعال لتعزيز الحماية.

الأسئلة الشائعة

ما هي الثغرة الأمنية؟

الثغرة الأمنية هي نقطة ضعف موجودة في النظام، سواء كانت ناتجة عن تصميم غير محكم، عملية غير فعالة، أو تنفيذ سيء لأحد عناصر التحكم الداخلية. وهي تمثل خطرًا محتملًا يمكن أن يؤدي إلى انتهاك سياسة الأمان المعمول بها في النظام. ببساطة، تعني الثغرة الأمنية الفرصة التي يستغلها المتسللون للحصول على وصول غير مصرح به إلى البيانات أو الأنظمة الحساسة.

في الختام، تُعتبر ادوات فحص المواقع والثغرات الأمنية ركيزة أساسية في حماية الأنظمة الرقمية من الهجمات السيبرانية المتزايدة. باستخدام هذه الأدوات المتقدمة، يمكن للمؤسسات تعزيز دفاعاتها، اكتشاف الثغرات قبل استغلالها، وضمان التوافق مع المعايير الأمنية العالمية. اختيار الأداة المناسبة يعتمد على احتياجات كل شركة وبيئتها التقنية